1、电力信息物理融合系统背景

近年来,关于电力信息物理融合系统(cyber physical system,CPS)的研究在智能电网领域掀起一股热潮。电力CPS通过3C(computation,communication,control)技术将计算系统、通信网络和电力系统的物理环境融为一体,形成一个实时感知、动态控制与信息服务融合的多维异构复杂系统。与传统电力系统相比,电力CPS的一个重要优势在于其可以借助传感器网络和信息通信网络实时获取电网全面、详细的信息。

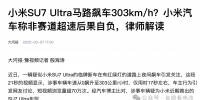

电力CPS整体框架如图1所示。

图1 电力CPS整体网络架构

随着电网规模的不断扩大、电力负荷的不断增长以及电力系统自动化程度的不断提高, 电力网络与信息网络的交互机理越来越复杂,亟需开展关于电力CPS:①基本理论及系统建模;②仿真算法;③通信标准;④网络安全⑤混合控制技术; ⑥测试平台等问题的研究。

由于电力CPS对信息网络的依存度越来越高, 网络安全在整个电力系统中扮演的角色也愈加重要。以中国电网三道防线为代表的电力系统安全稳定控制体系已经考虑各种电网故障情况下的控制对策,但值得探讨的是, 虽然中国实行“安全分区、网络专用、横向隔离、纵向认证”原则的电力通信体系在网络架构上安全性较高, 但在电力CPS环境下, 信息攻击者依然可以通过注入虚假信息(例如新能源预测信息、电力市场信息等外部信息)等方式, 达到攻击电网的目的。这一新的攻击形式与传统电网遭受“N-1”或“N-2”故障引发对电网安全稳定运行的影响可能存在机理和控制手段上的差异。因此, 本文将重点针对电力CPS环境下的网络攻击问题, 从实例分析、定义和分类以及典型场景展开讨论。

2、针对电力系统网络攻击实例分析

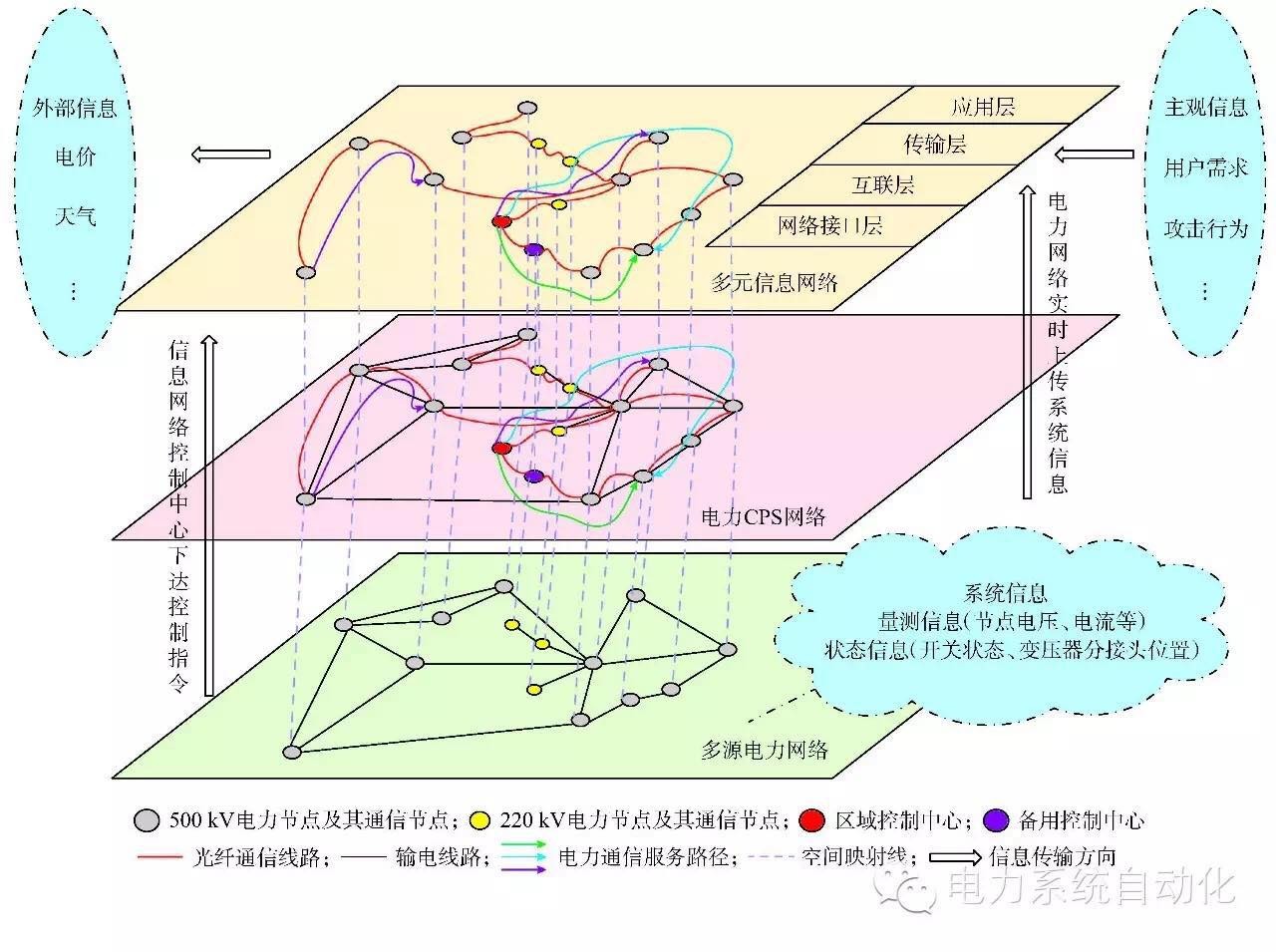

近年来,黑客或其他人员通过网络攻击手段侵入电网并最终实现对电力系统进行破坏的事件频发(详见表1)。各国政府也逐渐开始重视网络攻击对本国电力系统的影响, 并通过模拟攻击对网络安全进行自检。针对电力系统的网络攻击一旦生效,将对系统稳定、经济运行, 甚至国民生计、社会安定产生严重影响。美国国防部高级研究计划局(DARPA)近期就启动了一项名为“快速攻击检测、隔离和表征”的计划,目标是发展一套能够应对电网遭受针对信息网络或基础设施的摧毁性攻击后7天内恢复电力供应的自动化系统。

表1 电力系统网络攻击实例与预想后果

2015年12月23日,乌克兰电网受到网络攻击,乌克兰西部地区约70万户居民家中停电数小时,该事件被认为是第一例网络攻击造成的大停电事件。乌克兰总人口约4 500万,总装机容量约54 GW。在停电的伊万诺弗兰科夫斯克地区,仅有一个较大的发电厂,一个750 kV变电站,少有500 kV以上的输电线路,220 kV和330 kV输电网多为星形双回线网络。这就使得对重要变电站的网络攻击容易引发大规模的停电。

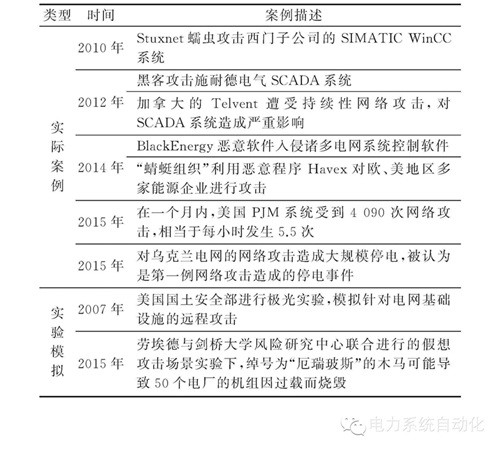

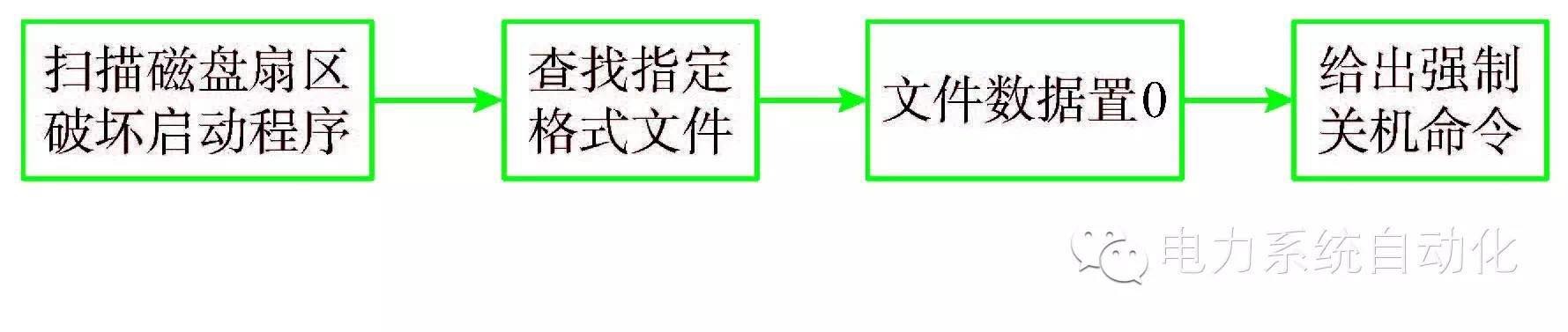

ESET公司的调查人员在乌克兰电网的一些配电单位中发现了BlackEnergy恶意软件系列的一个新变体BlackEnergy Lite,以及KillDisk组件和SSH后门,这些程序被认为是这次攻击的主导。此次BlackEnergy恶意软件网络攻击过程以及KillDisk组件执行流程如图2、图3所示。

图2 乌克兰电网攻击过程示意

图3 KillDisk执行流程

3、电力CPS网络攻击定义和分类

3.1网络安全概念

《美国标准技术研究院(NIST)7628号报告》指出网络安全三要素分别为保密性(confidentiality)、完整性(integrity)、可用性(availability),简称网络“CIA”安全目标。网络攻击广义上是指任何一种破坏网络“CIA”安全目标的恶意攻击行为。本文给出网络攻击在电力CPS领域中的定义:以破坏或降低电力CPS功能为目的,在未经许可情况下对通信系统和控制系统的行为进行追踪,利用电力信息通信网络存在的漏洞或安全缺陷对系统本身或资源进行攻击。