云计算因为能够提供虚拟化的资源池、弹性的服务能力、自助服务等,深得CIO们的青睐,为了提高企业IT设备的利用率,提高服务容灾的能力,提高对业务支撑的快速响应能力,大多数的企业都开始尝试企业私有云的建设。

一般来说,从现有的IT管理体系过渡到私有云平台,大致需要几个步骤:数据大集中、业务系统整合、IT资源的虚拟化、管理平台云化、云服务提供。(很多人认为私有云就是信息中心的建设,其实信息中心的虚拟化改造一般是最后两个阶段合并为信息中心的统一运维管理平台,而不一定会提供云服务,因此,不能称为严格意义上的私有云。)这个过程中,资源虚拟化是关键,因为只有资源都虚拟化管理,才可以谈得上动态的调配,才能够提供弹性服务支撑能力。哪些资源可以且需要虚拟化管理?计算资源,包括CPU与内容,存储资源、网络资源。我们注意到,一般都没有涉及到安全资源。这不奇怪,因为虚拟化平台厂家都是先以业务服务实现为主,安全问题大多是放在后边考虑的。

这就给CIO们出来一个难题:私有云为企业各个业务部门提供统一服务,不仅仅包括计算资源、存储资源、网络资源,还应该包括安全资源,如身份认证、病毒查杀、入侵检测、行为审计等,只分配了计算资源与存储资源的系统,对用户来讲,无异于“裸奔”。私有云与公用云不同,公用云的业务单一,可以建立统一的安全策略;而私有云不同业务系统的安全需求差异很大,在一个“云”内,为不同业务系统提供不同的安全策略,安全策略如何部署?部署在哪里?

云计算的安全问题一直是业界争论的热点,还有个专门的组织CSA(云安全联盟)指定了一些指导性意见,但落地都比较困难。总结起来,云计算的安全落地有两方面的难题:

第一,是云计算系统架构本身的问题。

由于采用了虚拟化的资源管理,用户业务系统的服务器不再明确地运行在哪台服务器上,而是动态漂移的VM(虚拟机),不同业务系统的用户都在一个“大杂院”内进进出出,各个业务系统之间没有了“边界”,如何保证那些不安分的用户偷窥其他的系统的数据,只靠虚拟化操作系统的管理,能够满足用户业务流之间的隔离吗?且不说虚拟机逃逸方面的研究,如“蓝色药丸”,传统的操作系统都是漏洞一堆,虚拟化操作系统的漏洞就会很少吗?危害程度可是更大。

第二,是虚拟化操作系统厂商的问题。

目前,能够提供虚拟化操作系统的厂商不是很多,如VMware、Microsoft、Ctrix、Xen、RedHat、方物等。先说市场份额最大的VMware,是一家与微软一样的私有代码厂商,只提供第三方的开发接口API。VMware提供系统底层的安全接口,如VMSafe,但这个接口目前还没有对国内的安全厂商开放,也就是说,实现安全部署,只能采购国外的第三方安全厂商产品。其他的厂商,如Xen是开源的,是没有接口问题,但需要用户自己的技术力量非常强才可以部署与维护。

一句话:云内的安全问题是严重的,最好的方法,就是安全设备可以如同存储设备一样,形成池化的资源池,在用户申请云服务器时,与计算资源、存储资源一起按需分配给用户。

但是,就目前安全厂商的现状,完全达到这个阶段还需要一段时间;为了应对过渡时期的私有云服务运行的安全,我们提出了过渡时期的安全解决方案---“云朵”方案。

二、“云朵”方案的设计思路

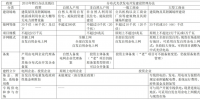

在没有办法确定多个不同业务系统在一个云中运行可以做到安全的隔离的情况下,根据不同业务系统的安全需求,把安全需求近似的、服务对象相似的业务系统部署在一个云内,否则就部署在不同的云中,这样在企业中就形成了一个一个的云朵,如办公业务云、生产业务云、互联网服务云等,或者按照等级保护的级别,分为一级系统云、二级系统云、三级系统云等。

“云朵”方案设计模型

企业核心网络是“物理”的,不同的业务服务云朵连接在核心网络上,每个云朵内部有自己的云朵管理中心,负责云朵内的计算、存储、安全资源管理;企业用户分为虚拟终端(如运行虚拟桌面的“傻终端”)与真实终端(如PC等“富终端”),通过企业网络,可以登录不同的云朵;整个网络的用户采用统一的身份认证,并建立云朵安全管理的中心平台,该平台通过各个云朵的管